Reflection در #C: کاربردها و نکات امنیتی

در حالی که Reflection انعطافپذیری و قابلیتهای فوقالعادهای را برای ساخت برنامههای پویا فراهم میکند، استفاده نادرست یا بیش از حد از آن میتواند منجر به مشکلات عملکردی، پیچیدگی کد و مهمتر از همه، نقاط ضعف امنیتی جدی شود.

۱. Reflection چیست؟

در محیط داتنت، هر کدی که کامپایل میشود، به یک اسمبلی (Assembly) تبدیل میگردد که حاوی سه بخش اصلی است: Manifest اسمبلی، فراداده نوع (Type Metadata) و کد زبان میانی (IL Code).

فراداده شامل تمامی اطلاعاتی است که کامپایلر در مورد ساختارهای دادهای برنامه (مانند کلاسها، اینترفیسها، متدها و...) تولید میکند. Reflection ابزاری است که به توسعهدهندگان اجازه میدهد تا در زمان اجرا به این فراداده دسترسی پیدا کرده، آن را بررسی کنند و حتی به طور پویا با عناصر برنامه تعامل داشته باشند.

کلاسهای اصلی برای استفاده از Reflection در فضای نام System.Reflection قرار دارند، که مهمترین آنها کلاس Type است. شیء Type نمایانگر یک نوع دادهای در محیط داتنت است و اطلاعات کاملی در مورد ساختار آن ارائه میدهد.

نحوه کارکرد:

برای استفاده از Reflection، معمولاً از متد GetType() بر روی یک شیء یا کلمه کلیدی typeof() برای یک نوع شناختهشده استفاده میشود تا یک شیء Type به دست آید. سپس میتوان با استفاده از متدهایی مانند GetMethods()، GetProperties()، GetFields() و InvokeMember() به اعضای آن نوع دسترسی پیدا کرده و آنها را فراخوانی یا مقادیرشان را تغییر داد.

۲. کاربردهای کلیدی Reflection در #C

Reflection اگرچه پرهزینه است، اما در بسیاری از سناریوهای ضروری و پیشرفته به عنوان یک راهحل اساسی عمل میکند:

الف) ساخت فریمورکها و کتابخانههای زیرساختی

بسیاری از فریمورکها و کتابخانههای محبوب داتنت به شدت به Reflection وابسته هستند:

-

Serialization و Deserialization (سریالسازی و خارجسازی از سریال):

کتابخانههایی مانند Newtonsoft.Json (Json.NET) یا سریالایزرهای داخلی .NET برای تبدیل اشیاء به قالبهایی مانند JSON یا XML و بالعکس، از Reflection استفاده میکنند تا ساختار داخلی کلاسها (ویژگیها و فیلدها) را کشف کرده و نگاشت (Map) دادهها را انجام دهند. آنها بدون دانستن انواع در زمان کامپایل، میتوانند با دادهها کار کنند.

-

Dependency Injection (تزریق وابستگی):

سیستمهای DI (مانند آنچه در ASP.NET Core استفاده میشود) از Reflection برای بررسی سازندههای (Constructors) کلاسها استفاده میکنند تا بفهمند برای ایجاد نمونهای از یک کلاس، به چه وابستگیهایی نیاز است و سپس به طور خودکار آن وابستگیها را فراهم کرده و تزریق کنند.

-

ORMها (Object-Relational Mappers):

فریمورکهایی مانند Entity Framework Core از Reflection برای نگاشت کلاسهای C# (مانند مدلهای دامنه) به جداول پایگاه داده و برعکس استفاده میکنند. آنها ساختار ویژگیهای کلاس را میخوانند تا کوئریهای SQL مورد نیاز برای درج، بهروزرسانی و واکشی دادهها را به صورت پویا بسازند.

ب) معماریهای پویا و افزونهای (Plugin)

Reflection امکان ساخت سیستمهایی را فراهم میکند که میتوانند در زمان اجرا با کدهایی که در زمان کامپایل وجود نداشتهاند، کار کنند:

-

سیستمهای افزونه (Plugin Systems):

یک برنامه پایه میتواند اسمبلیهای (DLL/EXE) ناشناخته را در زمان اجرا بارگذاری کند، با استفاده از Reflection انواع تعریفشده در آنها (مانند کلاسهای پیادهسازیشده از یک رابط مشخص) را پیدا کند و نمونهای از آنها ایجاد کرده و متدهایشان را فراخوانی کند. این کار به برنامه اجازه میدهد تا بدون نیاز به کامپایل مجدد، قابلیتهای جدیدی را بپذیرد.

-

مدیریت Attributeها:

Attributeها اطلاعات توصیفی هستند که به صورت فراداده به کد (کلاسها، متدها، ویژگیها و...) الصاق میشوند. Reflection به شما اجازه میدهد تا این Attributeها را در زمان اجرا بررسی کرده و بر اساس آنها تصمیمات منطقی بگیرید (مانند Attributeهای [Authorize] در ASP.NET Core که برای اعمال محدودیتهای دسترسی بررسی میشوند).

ج) ابزارهای توسعه و تست

-

تست واحد (Unit Testing):

Reflection به فریمورکهای تست اجازه میدهد تا متدهای تست را در یک اسمبلی جستجو کرده و آنها را به طور خودکار اجرا کنند. همچنین میتوان از آن برای دسترسی به اعضای خصوصی (Private Members) یک کلاس در طول تست استفاده کرد (اگرچه این کار معمولاً توصیه نمیشود).

-

ایجاد رابطهای کاربری و گزارشهای پویا:

میتوان از Reflection برای خواندن ساختار یک کلاس (لیست ویژگیها و انواع آنها) و سپس تولید خودکار فرمهای ورودی داده یا گزارشهای مبتنی بر آن ساختار استفاده کرد.

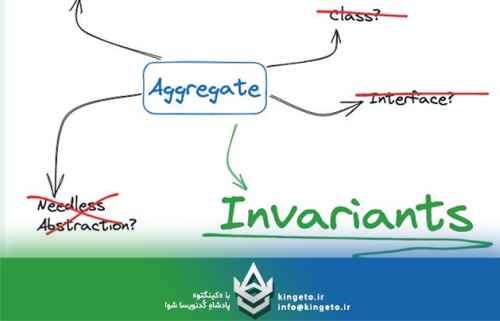

۳. معایب استفاده از Reflection

در کنار قدرت، Reflection دارای معایب قابل توجهی است که استفاده از آن را باید به موارد ضروری محدود کرد:

-

کاهش عملکرد (Performance Overhead):

عملیات Reflection به طور قابل ملاحظهای کندتر از فراخوانیهای مستقیم متد (Direct Calls) و دسترسی به اعضا در زمان کامپایل هستند. دسترسی و فراخوانی با Reflection شامل بررسی فراداده و عملیات پیچیدهتر در زمان اجرا است که باعث سربار پردازشی میشود. در حلقههای پرتکرار، این موضوع میتواند مشکل بزرگی ایجاد کند.

-

کاهش خوانایی و نگهداری کد:

کدهایی که به شدت به Reflection وابسته هستند، غالباً سختتر خوانده و نگهداری میشوند. روابط بین انواع و اعضا در زمان کامپایل مشخص نیستند و ابزارهای توسعه (مانند Intellisense) نمیتوانند کمک زیادی بکنند.

-

خطاهای زمان اجرا (Runtime Errors):

برخلاف دسترسیهای معمولی که خطاهای تایپی در زمان کامپایل کشف میشوند (Early Binding)، در Reflection خطاهایی مانند غلط املایی در نام متدها یا ویژگیها (که به صورت رشته ارسال میشوند) تا زمان اجرا کشف نمیشوند (Late Binding)، که اشکالزدایی را دشوار میکند.

۴. نکات امنیتی و ملاحظات مهم Reflection

قدرت Reflection برای دسترسی به اعضای خصوصی، دستکاری انواع و فراخوانی کد به صورت پویا، خطرات امنیتی بالقوهای را به همراه دارد که باید به دقت مورد توجه قرار گیرند.

۱. دسترسی به اعضای خصوصی (Breaking Encapsulation)

Reflection به طور بالقوه میتواند کپسولهسازی (Encapsulation) را نقض کند؛ یعنی میتواند به اعضا و متدهای private یا internal دسترسی پیدا کند، آنها را تغییر دهد یا فراخوانی کند.

-

خطر: در یک سیستم با سطوح دسترسی سفت و سخت، اگر کد مخرب یا حتی بخش دیگری از برنامه که سطح دسترسی نامناسبی دارد، بتواند با استفاده از Reflection به دادههای حساس یا منطق حیاتی خصوصی دسترسی پیدا کند، میتواند امنیت و یکپارچگی برنامه را به خطر اندازد.

-

نکته امنیتی: اصل حداقل امتیاز (Principle of Least Privilege) را رعایت کنید. اجزایی که نباید به اعضای خصوصی دسترسی داشته باشند، نباید از Reflection برای این منظور استفاده کنند.

۲. حملات تزریق (Injection Attacks)

یکی از جدیترین خطرات امنیتی زمانی رخ میدهد که Reflection به همراه ورودیهای کنترلنشده کاربر استفاده شود.

-

خطر: اگر نام نوع، نام متد یا نام ویژگی که برای Reflection استفاده میشود، مستقیماً از یک منبع خارجی (مانند ورودی کاربر، پارامترهای کوئری در URL، یا بدنه درخواست API) گرفته شود و به درستی اعتبارسنجی نشود، مهاجم میتواند با ارسال نام کلاسها یا متدهای مخرب، کد دلخواه را به صورت پویا اجرا کند. این یک نوع حمله تزریق شیء (Object Injection) یا تزریق اسمبلی (Assembly Injection) است.

-

نکته امنیتی حیاتی:

-

اعتبارسنجی ورودی: هرگز اجازه ندهید ورودی خام و بدون فیلتر کاربر مستقیماً به متدهای Reflection مانند Type.GetType(), Assembly.Load() یا MethodInfo.Invoke() ارسال شود. همیشه ورودیهای کاربر را در مقابل یک لیست سفید (Whitelist) از انواع و اعضای مجاز اعتبارسنجی کنید.

-

محدودیت دسترسی به Assemblyها: فقط اسمبلیهایی را بارگذاری کنید که از منبع قابل اعتماد تأیید شدهاند.

-

۳. مشکلات امنیتی مربوط به اعتماد به کد (Code Access Security - CAS)

در نسخههای قدیمیتر .NET (مانند .NET Framework)، سیستم امنیت دسترسی کد (CAS) وجود داشت که میتوانست با محدود کردن مجوزهای کدهایی که با Reflection بارگذاری میشدند، از سوءاستفاده جلوگیری کند. اما در .NET Core و .NET 5 به بعد، CAS به نفع مدلهای امنیتی جدیدتر کنار گذاشته شده است.

-

خطر در سیستمهای جدیدتر: از آنجا که در .NET مدرن، کد معمولاً با اعتماد کامل (Full Trust) اجرا میشود، هر اسمبلی بارگذاری شده توسط Reflection دارای اختیارات کامل اجرایی است. بارگذاری یک اسمبلی ناشناخته یا مخرب میتواند به معنای اهدای کنترل کامل به آن کد باشد.

-

نکته امنیتی: اگر در حال توسعه یک سیستم افزونهای هستید که اسمبلیهای شخص ثالث را بارگذاری میکند، اکیداً توصیه میشود که از مدلهای ایزولهسازی (Isolation Models) مانند اجرای کد در یک فرآیند جداگانه یا استفاده از مدلهای امنیتی سندباکس (Sandbox) استفاده کنید تا ریسک امنیتی را به حداقل برسانید.

۴. افشای فراداده حساس

Reflection به مهاجمان اجازه میدهد تا با مهندسی معکوس (Reverse Engineering)، ساختار داخلی و فراداده کد شما را بررسی کنند.

-

خطر: یک مهاجم میتواند با استفاده از Reflection، ساختار کلاسهای شما، نام متدها و فیلدهای خصوصی، و همچنین اطلاعات حساس موجود در Attributeهای سفارشی را استخراج کند.

-

نکته امنیتی:

-

Obfuscation (پوشیدهسازی): برای برنامههای تجاری، از ابزارهای پوشیدهسازی (Obfuscators) استفاده کنید تا نام انواع و اعضا را مبهم کرده و کار مهندسی معکوس را برای مهاجمان دشوارتر سازید.

-

محافظت از Attributeها: اطلاعات حساس را در Attributeها ذخیره نکنید، مگر اینکه خود Attribute به درستی محافظت شده و رمزنگاری شده باشد.

-

۵. جایگزینها و بهترین روشها (Best Practices)

به دلیل معایب عملکردی و امنیتی، توصیه میشود تا حد امکان از Reflection دوری کرده و تنها در مواقعی که راهحل دیگری وجود ندارد، از آن استفاده کنید.

جایگزینها برای بهبود عملکرد و ایمنی:

| هدف | روش Reflection | جایگزینهای بهتر و ایمنتر |

| دسترسی به اعضا | Type.GetProperty() و PropertyInfo.GetValue/SetValue() | دسترسی مستقیم (Compile Time) یا استفاده از Interfaceها برای انتزاع و اتصال زودهنگام (Early Binding). |

| فراخوانی متد پویا | MethodInfo.Invoke() | استفاده از Delegateها، Expression Trees یا کتابخانههایی مانند FastMember برای ایجاد دسترسی سریع و کامپایلشده. |

| ایجاد شیء پویا | Activator.CreateInstance() | استفاده از Generics و Factory Pattern در زمان کامپایل. |

بهترین روشها برای استفاده ضروری:

-

Cache کردن (ذخیرهسازی موقت): نتایج عملیات Reflection (مانند شیء Type یا MethodInfo) را Cache کنید تا از اجرای مکرر و پرهزینه جستجو در فراداده جلوگیری شود.

-

استفاده از لیست سفید: هرگونه ورودی کاربر را که برای عملیات Reflection استفاده میشود، در مقابل یک لیست از انواع و اعضای مجاز اعتبارسنجی کنید.

-

ترکیب با Expression Trees: برای بهبود عملکرد در سناریوهای پرکاربرد (مانند ORMها)، به جای MethodInfo.Invoke() از Expression Trees استفاده کنید تا کدهای زبان میانی (IL) کامپایلشدهای ایجاد شوند که نزدیک به فراخوانیهای مستقیم هستند.

۶. نتیجهگیری

Reflection در #C یک ابزار استثنایی و قدرتمند است که ستون فقرات بسیاری از فریمورکهای مدرن داتنت را تشکیل میدهد و امکان ساخت سیستمهای بسیار انعطافپذیر، افزونهای و با قابلیتهای فرادادهای را فراهم میآورد. با این حال، به دلیل سربار عملکردی و خطرات امنیتی ناشی از نقض کپسولهسازی و آسیبپذیری در برابر حملات تزریق، استفاده از آن باید با احتیاط و فقط در مواقع ضروری صورت پذیرد.

یک توسعهدهنده حرفهای #C باید درک عمیقی از Reflection داشته باشد تا بتواند فریمورکهای موجود را به درستی درک و عیبیابی کند، اما در کد برنامه روزمره، باید ابتدا جایگزینهای ایمنتر و سریعتر (مانند Interfaceها و Generics) را مد نظر قرار دهد. در صورت استفاده ضروری، رعایت نکات امنیتی در مورد اعتبارسنجی ورودی و ایزولهسازی کد بارگذاری شده، برای حفظ یکپارچگی و امنیت برنامه حیاتی است.

0 نظر

هنوز نظری برای این مقاله ثبت نشده است.