پروکسی یک سرور واسطه است که بین کاربر و سرور اصلی قرار میگیرد. وقتی کلاینت درخواستی ارسال میکند، ابتدا این درخواست به پروکسی میرسد، سپس پروکسی آن را به سرور مقصد ارسال میکند. پاسخ دریافتی نیز دوباره از طریق پروکسی به کلاینت میرسد.

Forward Proxy: کاربر از آن استفاده میکند تا هویت خود را از سرور مخفی کند.

Reverse Proxy: سرور از آن استفاده میکند تا کاربران مستقیماً با سرور ارتباط برقرار نکنند.

Transparent Proxy: بدون اطلاع کاربر اعمال میشود.

شنود در امنیت اطلاعات به معنای استراق سمع دادههای منتقلشده در شبکه است، بهطوری که حملهکننده بتواند دادهها را مشاهده کند، بدون آنکه تغییری در آنها ایجاد نماید.

Passive Sniffing: فقط مشاهده ترافیک بدون تغییر در آن.

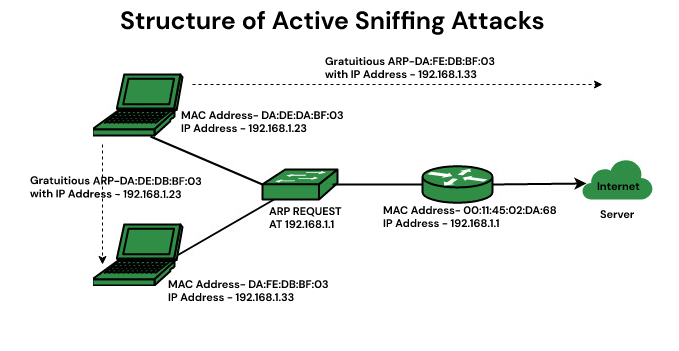

Active Sniffing: شامل مداخله در مسیر یا تولید ترافیک جعلی.

سرقت اطلاعات حساس (رمز عبور، توکن، کوکی)

کشف ساختارهای API

بررسی رفتار کاربر

Fiddler ابزاری پیشرفته برای آنالیز، شنود، تغییر و بازپخش ترافیک HTTP و HTTPS است. این نرمافزار با تبدیل سیستم به یک پروکسی محلی (localhost proxy) بین مرورگر و سرور، به تحلیلگر این امکان را میدهد که:

کلیه درخواستها و پاسخها را مشاهده کند

هدرها، کوکیها، پارامترها و محتوای بدنه را بررسی کند

درخواستهای جدیدی ارسال کند یا درخواستها را تغییر دهد

Fiddler روی پورت 8888 اجرا میشود.

پروکسی سیستم را به آدرس 127.0.0.1:8888 تنظیم میکند.

مرورگرها ترافیک خود را از طریق این پروکسی ارسال میکنند.

Fiddler در صورت فعال بودن HTTPS Decryption، گواهی جعلی صادر میکند.

این کار به معنای حمله Man-in-the-Middle (MITM) قانونی و کنترلشده است.

در پروتکل HTTPS، دادهها رمزنگاری شدهاند. برای تحلیل این ترافیک:

باید گواهی SSL جعلی از سمت Fiddler یا ابزار مشابه نصب شود.

مرورگر باید به این گواهی اعتماد کند.

Client <--- TLS ---> Fiddler <--- TLS ---> Server

اگر گواهی در سیستم نصب نشده باشد، مرورگر هشدار امنیتی نمایش میدهد و ارتباط برقرار نمیشود.

در برخی موارد بله. سرور میتواند با تحلیل هدرهای HTTP، یا با بررسی الگوهای دسترسی، به حضور پروکسی یا ابزار شنود پی ببرد:

بررسی هدر User-Agent (اگر توسط ابزار خاصی مانند curl یا Fiddler فرستاده شود)

هدرهای اختصاصی مثل X-Fiddler-Session

الگوهای مشکوک (مثل درخواستهای زیاد، بدون کوکی، یا رفتار اتوماسیونی)

اما در اکثر مواقع اگر کاربر ابزار را درست پیکربندی کرده باشد، سرور متوجه حضور پروکسی نخواهد شد.

| مفهوم | توضیح | نقش امنیتی |

|---|---|---|

| Proxy | واسطه بین کلاینت و سرور | ابزار آنالیز یا امنیت |

| Sniffing | استراق سمع دادهها | حمله غیرفعال |

| Spoofing | جعل هویت (IP، MAC، DNS) | حمله فعال برای فریب |

تست نفوذ (Penetration Testing)

مهندسی معکوس اپلیکیشنها

توسعه و تست APIها

تحلیل ترافیک کاربران برای بهینهسازی

اگر گواهی جعلی را نصب کنید، ابزارهای دیگر نیز میتوانند شنود کنند.

ممکن است دادههای حساسی مانند رمز عبور شما افشا شود.

ابزارهایی مثل Fiddler میتوانند توسط بدافزارها برای تحلیل ترافیک شما مورد سوءاستفاده قرار گیرند.

پروکسی مفهومی کلیدی در دنیای امنیت اطلاعات است که هم میتواند در خدمت توسعه و ایمنسازی سیستمها باشد و هم میتواند به ابزاری خطرناک در دستان نفوذگران تبدیل شود. ابزار Fiddler بهعنوان نمونهای قدرتمند، کاربردهای گستردهای در تست نفوذ، تحلیل ترافیک، بررسی رفتار برنامهها و حتی شنود قانونی دارد.

مهمتر از همه، درک اینکه چگونه ابزارهایی مانند Fiddler عمل میکنند، به ما کمک میکند هم از آنها بهره ببریم و هم از آسیبپذیریهای ناشی از استفادهی نادرست یا نفوذی جلوگیری کنیم.

0 نظر

هنوز نظری برای این مقاله ثبت نشده است.